Время законодательных перемен

Время законодательных перемен

В рубрику "Право и нормативы" | К списку рубрик | К списку авторов | К списку публикаций

Время законодательных перемен

Сентябрь 2019 года

Первый осенний месяц 2019 г. принес много нового в области защиты и обработки персональных данных. Госдумой рассмотрен большой пакет изменений административных штрафов за нарушение требований обработки ПДн, а также официально опубликованы изменения в требования по защите информации в государственных информационных системах (ГИС).

Анастасия Заведенская

Аналитик Аналитический центр Уральского центра систем безопасности

Аналитик Аналитический центр Уральского центра систем безопасности

На официальный государственный портал 17 сентября 2019 г. выложен законопроект о ратификации Протокола о внесении изменений в Конвенцию Совета Европы о защите физических лиц при автоматизированной обработке персональных данных1.

Основная цель законопроекта – это придание юридической силы протоколу, который был подписан Россией 10 октября 2018 г. Изменения, вносимые протоколом в Конвенцию Совета Европы, содержат иные правила, чем предусмотренные законодательством РФ.

Модернизация требований в области персональных данных

Исполнение протокола Россией потребует внесения изменений в Федеральный закон "О персональных данных" и Кодекс Российской Федерации об административных правонарушениях (КоАП).

Уже сейчас стоит обратить внимание на такие основные моменты:

1. Модернизированной конвенцией вводятся новые определения "контролер" (что соответствует понятию "оператор", закрепленному в Федеральном законе "О персональных данных"), "лицо, осуществляющее обработку персональных данных" и "получатель". Как следствие, понятийный аппарат нормативно-правовой базы РФ в области обработки и защиты ПДн необходимо будет также под них подстроить.

2. Модернизированная конвенция обязует контролера своевременно уведомлять компетентный надзорный орган (в РФ – Роскомнадзор) об утечках данных, в связи с чем за невыполнение оператором обязанности по уведомлению уполномоченного органа устанавливается административная ответственность. А это значит, что рано или поздно операторов ПДн в РФ обязуют информировать Роскомнадзор об утечках ПДн и введут соответствующие штрафы за невыполнение данной обязанности.

3. В модернизированной конвенции содержится требование учредить один или несколько надзорных органов, ответственных за ее выполнение, с четким описанием их полномочий. Законопроектом данные полномочия возлагаются на Роскомнадзор.

Обезличенные ПДн и обезличенные данные: в чем разница?

18 сентября 2019 г. Минкомсвязи России опубликовала проект федерального закона о внесении изменений в Федеральный закон "О персональных данных"2.

Законопроект предлагает к рассмотрению новые понятия – "обезличенные ПДн" и "обезличенные данные".

Обезличенными ПДн считается такой набор данных, который при дополнении любой иной информацией позволит определить субъекта ПДн. Обезличенные данные – те, которые при любых проделанных с ними действиях не приведут к определению субъекта ПДн.

В проекте описаны следующие положения по работе с обезличенными ПДн и обезличенными данными:

- обезличивание ПДн должно осуществляться с согласия субъекта ПДн, за исключением случаев, установленных федеральными законами (например, обезличивание в исследовательских, статистических и (или) аналитических целях допускается без согласия);

- действия, приводящие обезличенные ПДн к виду, который позволяет определить субъекта ПДн, должны осуществляться по согласию субъекта ПДн;

- допускается передача обезличенных ПДн третьему лицу по согласию субъекта ПДн, но при условии, что иная информация, позволяющая определить субъекта, не будет передана оператором третьему лицу;

- если третьим лицом были получены обезличенные ПДн, то оно может использовать их в предпринимательской деятельности, но не допускается совершать любые действия, позволяющие установить субъекта ПДн;

- получение, обработка и любое использование обезличенных данных осуществляется свободно, без согласия субъекта ПДн;

- требования и методы обезличивания ПДн должны быть разработаны Роскомнадзором и распространяться на всех операторов ПДн;

- требования и методы обезличивания, обеспечивающие невозможность отнесения информации к конкретному субъекту ПДн, устанавливаются Правительством РФ.

Обработка ПДн по согласию и поручению

Разработчики изменений предлагают отказаться от основного принципа получения согласия субъекта ПДн: "одна цель – одно согласие". Законопроектом предлагается возможность:

- дачи согласия на обработку ПДн одновременно для нескольких целей (при этом субъектам ПДн гарантируется право отказаться от дачи согласия на обработку ПДн или внести в него изменения);

- получения подтверждения дачи согласия субъектом на обработку его ПДн в электронной форме (по СМС, электронной почте, путем заполнения формы на сайте оператора или лица, действующего по поручению оператора, иными способами);

- указания лиц, осуществляющих обработку ПДн по поручению оператора (если согласие дается в электронной форме), путем включения в согласие адреса сайта оператора в сети Интернет, содержащего информацию об этих лицах.

При этом оператор обязан информировать субъекта ПДн о внесении изменений в сведения о лицах, осуществляющих обработку по поручению. Следует обратить внимание, что указанная норма позволяет корректировать именно сведения о тех лицах, на передачу ПДн которым уже дано согласие субъектом, а не добавлять новых.

Сбор и хранение по закону

Законопроект № 729516-7 "О внесении изменений в КоАП (об установлении административной ответственности за невыполнение оператором при сборе ПДн граждан Российской Федерации обязанности по обеспечению их хранения с использованием баз данных, находящихся на территории Российской Федерации)"3 10 сентября 2019 г. принят в первом чтении, и в октябре в него должны были внести необходимые правки.

На данный момент штрафы, предлагаемые проектом закона, доходят до 18 млн руб. для юридических лиц в случае повторного невыполнения обязанности по сбору ПДн граждан РФ с использованием баз данных, находящихся на территории РФ.

Дополнения в состав ЕБС

Постановлением Правительства РФ от 13 сентября 2019 г. № 11974 внесены изменения в состав "Сведений, размещаемых в единой информационной системе персональных данных, обеспечивающей обработку, включая сбор и хранение, биометрических персональных данных, их проверку и передачу информации о степени их соответствия предоставленным биометрическим персональным данным гражданина Российской Федерации, включая вид биометрических персональных данных", утвержденных постановлением Правительства РФ от 30 июня 2018 г. № 772.

Таким образом в состав сведений Единой биометрической системы (ЕБС) добавлены контактные данные физического лица (номер мобильного телефона, адрес электронной почты). Ранее в ЕБС были включены только:

- биометрические ПДн (фото и запись голоса);

- идентификаторы того, кто разместил в ЕБС данные о физическом лице;

- сведения о регистрации физического лица в ЕСИА (Единая система идентификации и аутентификации).

Нововведения в сфере ГИС

Приказ Федеральной службы по техническому и экспортному контролю от 28.05.2019 г. № 1065 "О внесении изменений в Требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденные приказом Федеральной службы по техническому и экспортному контролю от 11 февраля 2013 г. № 17" официально опубликован 16 сентября 2019 г. и вступил в силу с 27 сентября 2019 г.

Приказ вносит изменения в правила проектирования, ввода в эксплуатацию и эксплуатации государственных информационных систем (ГИС). Большой блок уточнений привносится для ГИС, функционирующих на базе центров обработки данных (ЦОД), но также затрагивается и непосредственное обеспечение информационной безопасности в ходе эксплуатации ГИС.

ГИС и ЦОД

Если оператором ГИС планируется перенос инфраструктуры полностью или даже частично на мощности ЦОД, то необходимо обратить внимание на следующие требования:

- класс защищенности ГИС не может быть выше класса защищенности ЦОД. Необходимо понимать, что для потенциального ЦОД должен быть определен класс защищенности и ЦОД должен быть аттестован;

- при моделировании угроз безопасности информации, обрабатываемой в ГИС, в модели угроз должны быть учтены и угрозы, актуальные для ЦОД;

- в случае создания ГИС, функционирование которой предполагается на базе ЦОД, дополнительно необходимо определить требования по защите информации для ЦОД;

- для блокирования угроз безопасности информации, обрабатываемой в ГИС, можно использовать меры защиты, уже реализованные в ЦОД (если такие имеются);

- средства защиты информации (СрЗИ), устанавливаемые в ГИС, должны быть совместимы между собой и со СрЗИ, установленными в ЦОД.

Правила аттестации

Аттестационные испытания могут быть совмещены с проведением приемочных испытаний ГИС.

Аттестат соответствия выдается на весь срок эксплуатации ГИС, но оператор должен поддерживать соответствие системы защиты аттестату в рамках реализации мероприятий по обеспечению защиты в ходе эксплуатации. При этом актуальной становится проблема с тем, что иные нормативные документы устанавливают конкретный срок действия аттестата.

В приказе № 17 есть указание о применении для проведения аттестации национальных стандартов, а также методических документов, разработанных и утвержденных ФСТЭК России. К ним относятся ГОСТ РО 0043-003–2012 "Аттестация объектов информатизации. Общие положения", ГОСТ РО 0043-004–2013 "Программа и методики аттестационных испытаний", в которых установлен конкретный срок, исчисляемый в годах. К методическим документам можно также отнести Положение по аттестации объектов информатизации по требованиям безопасности информации Гостехкомиссии от 25 ноября 1994 г. (актуально до сих пор), в котором прописано, что аттестат соответствия выдается на срок не более трех лет.

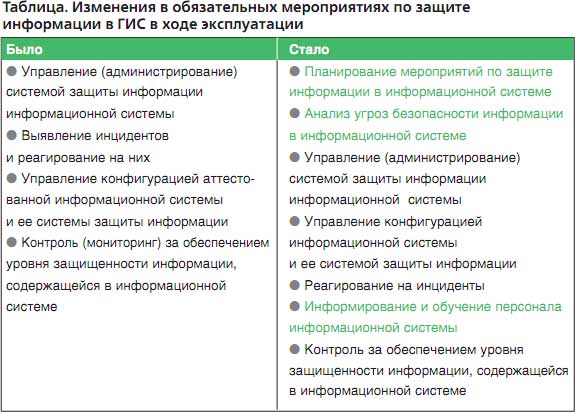

Обеспечение защиты в ходе эксплуатации

К обязательным мероприятиям по защите информации в ГИС в ходе эксплуатации добавились:

- планирование мероприятий по защите информации в ГИС;

- анализ угроз безопасности информации в ГИС;

- информирование и обучение персонала ГИС по вопросам обеспечения информационной безопасности (ИБ).

Планирование мероприятий включает в себя определение лиц, ответственных за планирование и контроль, выявление инцидентов ИБ и реагирование на них. План мероприятий должен быть утвержден вместе с правовым актом о вводе в эксплуатацию ГИС и содержать сроки проведения контроля выполнения утвержденных мероприятий.

Выявление, анализ и устранение уязвимостей, анализ изменения угроз для ГИС должны проводиться в течение всего времени ее эксплуатации. Периодичность указанных работ определяется оператором самостоятельно.

Информирование и обучение персонала заключается в:

- информировании о появлении актуальной угрозы безопасности информации, правилах безопасной эксплуатации;

- доведении до сведения требований по защите информации, а также положений организационно-распорядительной документации;

- обучении правилам эксплуатации отдельных средств защиты информации;

- проведении практических занятий и тренировок по блокированию угроз безопасности информации и реагированию на инциденты;

- контроле осведомленности об угрозах безопасности информации и уровня знаний по вопросам обеспечения защиты информации.

Периодичность проведения практических занятий и тренировок, обучения и контроля осведомленности устанавливается оператором, но не реже одного раза в два года.

Для контроля за обеспечением уровня защищенности добавлены требования по периодичности его проведения:

- для 1-го класса защищенности – не реже одного раза в год;

- для 2-го и 3-го классов защищенности – не реже одного раза в два года.

Контроль за обеспечением уровня защищенности может осуществляться оператором ГИС самостоятельно или с привлечением лицензиата по технической защите конфиденциальной информации.

Средства защиты информации

Ввиду отмены процедуры сертификации СрЗИ по уровню контроля недекларированных возможностей требования к СрЗИ ГИС скорректированы на обязательную сертификацию по уровням доверия. При проектировании вновь создаваемых или модернизируемых ГИС, имеющих подключение к Интернету, должны выбираться маршрутизаторы, сертифицированные на соответствие требованиям информационной безопасности (в части реализованных функций безопасности).

___________________________________________

1 https://regulation.gov.ru/projects#npa=95055

2 https://regulation.gov.ru/projects#npa=95069

3 https://sozd.duma.gov.ru/bill/729516-7#bh_histras

4 http://publication.pravo.gov.ru/Document/View/0001201909160024

5 https://rg.ru/2019/09/18/fstek-prikaz106-site-dok.html

1 https://regulation.gov.ru/projects#npa=95055

2 https://regulation.gov.ru/projects#npa=95069

3 https://sozd.duma.gov.ru/bill/729516-7#bh_histras

4 http://publication.pravo.gov.ru/Document/View/0001201909160024

5 https://rg.ru/2019/09/18/fstek-prikaz106-site-dok.html

Октябрь 2019 года

Кто может участвовать в конкурсном отборе на проектирование отраслевого центра ГосСОПКА? Что такое киберполигоны? Какие административные штрафы предлагается ввести за нарушение законодательства в области обеспечения безопасности КИИ? Ответы на эти вопросы – в нашем обзоре изменений законодательства за октябрь 2019 г.

Постановление Правительства Российской Федерации от 7 октября 2019 г. № 12851 "Об утверждении Правил предоставления субсидий из федерального бюджета на создание отраслевого центра Государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА) и включение его в систему автоматизированного обмена информацией об актуальных киберугрозах" официально опубликовано 9 октября 2019 г.

Субсидирование создания отраслевого центра ГосСОПКА

Правила устанавливают требование к заявителям на получение субсидий для создания отраслевого центра ГосСОПКА.

Конкурсный отбор будет проводиться Минкомсвязи России.

Критериями конкурсного отбора являются:

- наличие в уставе организации положений, предусматривающих оказание научно-технических и информационных услуг, создание и использование баз данных и информационных ресурсов;

- наделение организации правом получения обязательного экземпляра компьютерных программ и баз данных;

- наличие у организации лицензии на работу со сведениями, составляющими гостайну;

- наличие у организации успешного опыта реализации проектов в сфере информационной безопасности за последние три года, в том числе по их выводу на плановую окупаемость и (или) обеспечению достижения запланированных показателей экономической эффективности.

При этом неясно, какой центр ГосСОПКА должен быть создан, так как законодательно термин "отраслевой центр ГосСОПКА" не закреплен: согласно Концепции ГосСОПКА, утвержденной президентом РФ 12 февраля 2014 г. (указ № К 1274), центры подразделяются на главный центр, региональные центры, территориальные центры, центры органов государственной власти РФ и органов государственной власти субъектов РФ (ведомственные центры) и корпоративные центры.

Киберполигоны

Постановление Правительства Российской Федерации от 12 октября 2019 г. № 13202 "Об утверждении Правил предоставления субсидий из федерального бюджета на создание киберполигона для обучения и тренировки специалистов и экспертов разного профиля, руководителей в области информационной безопасности и информационных технологий современным практикам обеспечения безопасности" официально опубликовано 15 октября 2019 г. Данные Правила устанавливают процедуры по субсидированию создания киберполигонов.

Киберполигон – это инфраструктура для отработки практических навыков специалистов, экспертов разного профиля, руководителей в области информационной безопасности и информационных технологий, а также для тестирования программного и аппаратного обеспечения путем моделирования компьютерных атак и отработки реакций на них. Заявиться на конкурсный отбор может любое юридическое лицо, за исключением государственного (муниципального) учреждения. Субсидии на киберполигон также будут распределяться Минкомсвязи России.

Организации, желающие подать заявки на участие в конкурсном отборе, должны соответствовать критериям, установленным Правилами. В частности, у потенциального заявителя должно быть соглашение о намерениях по реализации проектов в области перспективных информационных технологий с Дальневосточным федеральным университетом. Такие соглашения, например, есть у АО "Вертолеты России", ПАО "МТС", АО "РЖД", ООО "Элемент"3.

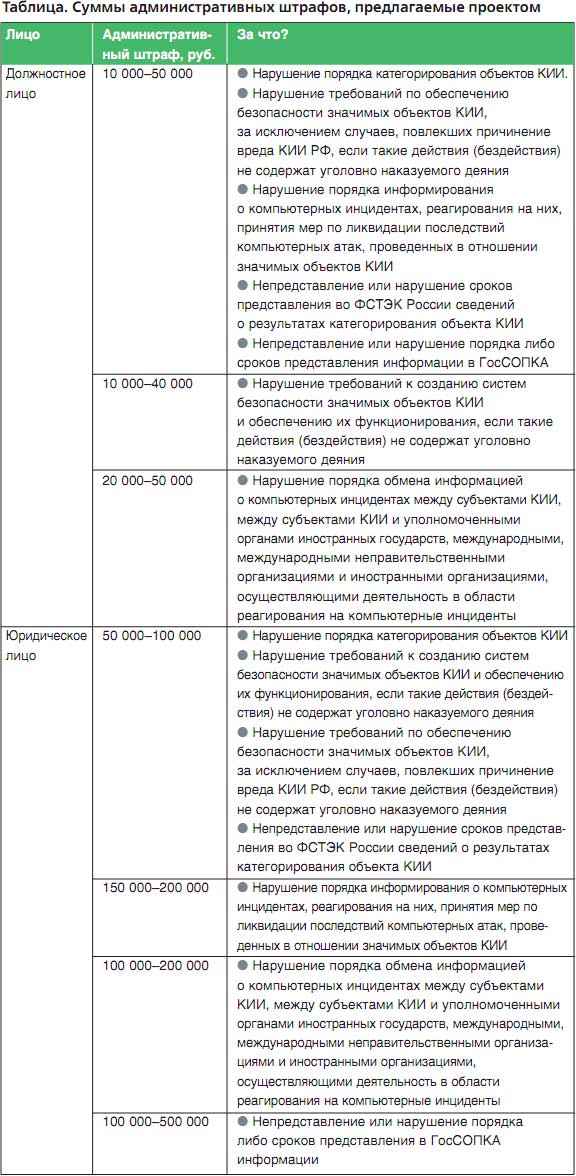

КоАП и КИИ

ФСТЭК России 18 октября 2019 г. повторно опубликовала проект федерального закона4 "О внесении изменений в Кодекс Российской Федерации об административных правонарушениях в части установления административной ответственности за нарушение законодательства в области обеспечения безопасности критической информационной инфраструктуры (КИИ) Российской Федерации". Публичные обсуждения проекта проходят с 18 октября по 15 ноября на официальном портале.

Суммы административных штрафов, предлагаемые проектом, приведены в таблице.

___________________________________________

1 http://publication.pravo.gov.ru/Document/View/0001201910090023

2 http://publication.pravo.gov.ru/Document/View/0001201910150030

3 https://minvr.ru/press-center/news/23371/

4 https://regulation.gov.ru/projects#npa=96058

1 http://publication.pravo.gov.ru/Document/View/0001201910090023

2 http://publication.pravo.gov.ru/Document/View/0001201910150030

3 https://minvr.ru/press-center/news/23371/

4 https://regulation.gov.ru/projects#npa=96058

Опубликовано: Журнал "Information Security/ Информационная безопасность" #5, 2019

Статьи про теме

Copyright © 2018-2022, ООО "ГРОТЕК"